- Författare Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-15 08:24.

- Senast ändrad 2025-01-23 12:47.

Spionprogram är en typ av skadlig programvara som gör ändringar på din enhet utan din vetskap, till exempel reklamprodukter, insamling av personlig information eller ändring av enhetsinställningar. Om du märker en minskning av enhetens eller nätverkets prestanda, märker ändringar i din webbläsare eller annan ovanlig aktivitet, kan din dator ha infekterats med spionprogram.

Steg

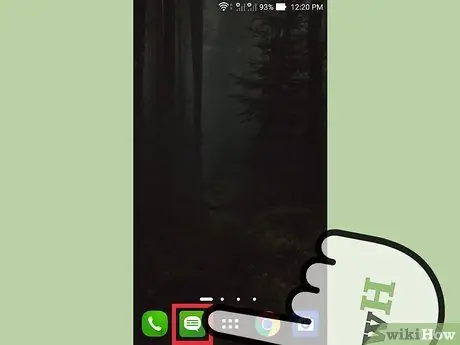

Metod 1 av 4: Upptäcka och ta bort spionprogram på Android

Steg 1. Identifiera misstänkt aktivitet på enheten

Om du känner att nätverkshastigheten ofta är långsam eller om du får meddelanden som är misstänkta eller från främlingar kan din telefon vara infekterad med spionprogram.

Om du får ett olämpligt meddelande eller ber dig svara på ett meddelande med en specifik kod, indikerar detta att din telefon är infekterad med spionprogram

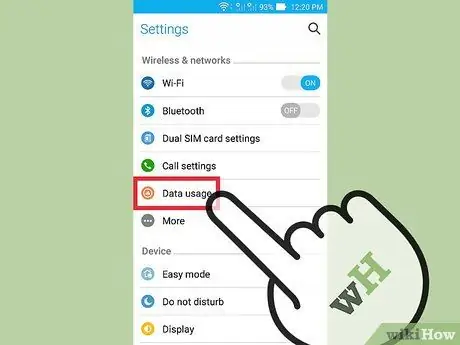

Steg 2. Kontrollera din dataanvändning

Öppna appen "Inställningar" och tryck på alternativet "Dataanvändning". Du kan flytta skärmen nedåt för att se mängden data som används av varje app. Hög dataanvändning indikerar att din telefon kan vara infekterad med spionprogram.

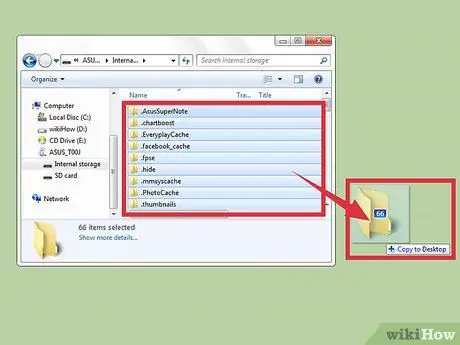

Steg 3. Säkerhetskopiera dina data

Anslut telefonen till datorn via en USB -kabel (Universal Serial Bus). Efter det, kopiera och klistra in din telefondata till din dator, till exempel foton och kontaktinformation, för att säkerhetskopiera den.

När du säkerhetskopierar data från din telefon till din dator kommer din dator inte att utsättas för spionprogram eftersom din enhet och dator har olika operativsystem

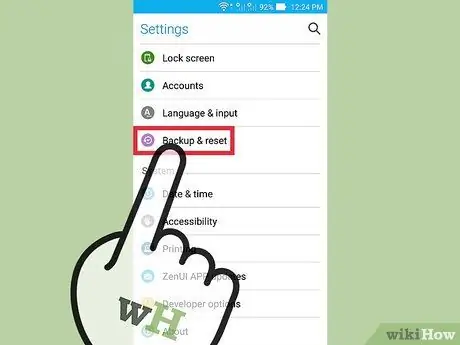

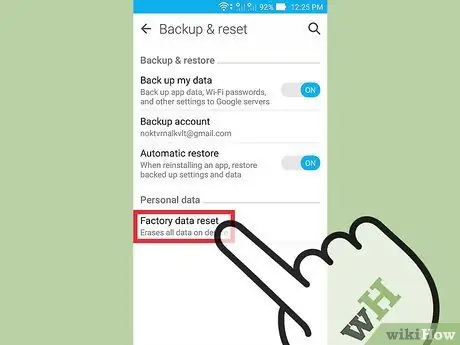

Steg 4. Öppna appen "Inställningar" och tryck på alternativet "Säkerhetskopiering och återställning" (säkerhetskopiering och återställning)

Detta öppnar en meny med olika återställningsalternativ, till exempel att återställa telefonen till fabriksinställningarna.

Steg 5. Klicka på”Återställ fabriksdata” (Återställ fabriksdata)

Det finns längst ner i menyn "Säkerhetskopiering och återställning".

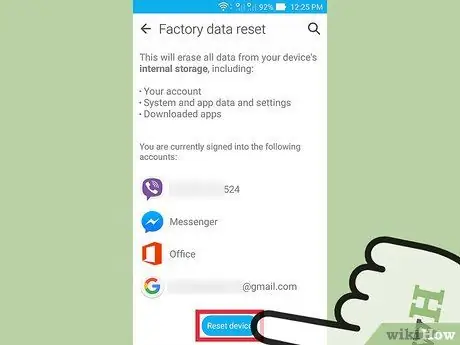

Steg 6. Klicka på”Återställ telefon” (Återställ telefon)

Din telefon stängs av och på (startas om) automatiskt och raderar alla appar och data, inklusive spionprogram som är lagrade på telefonen. Därefter återgår telefonen till fabriksinställningarna.

Återställa telefonen till fabriksinställningarna raderas hela data som lagras på telefonen. Därför bör du först säkerhetskopiera dina data innan du utför det här steget.

Metod 2 av 4: Använda HijackThis för Windows-baserade datorer

Steg 1. Ladda ner och installera HijackThis

HijackThis är ett diagnostikverktyg för Windows som används för att upptäcka spionprogram. Dubbelklicka på HijackThis installationsfilen för att installera den. Kör den här programvaran när den är installerad.

Annan gratis programvara, som Adaware och MalwareBytes, har också samma funktionalitet

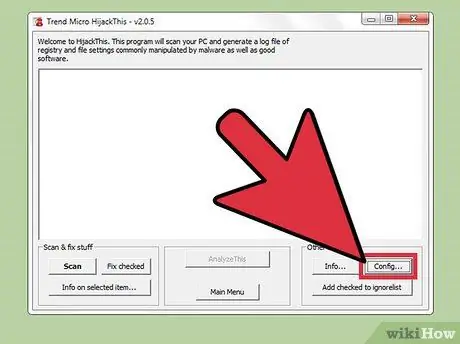

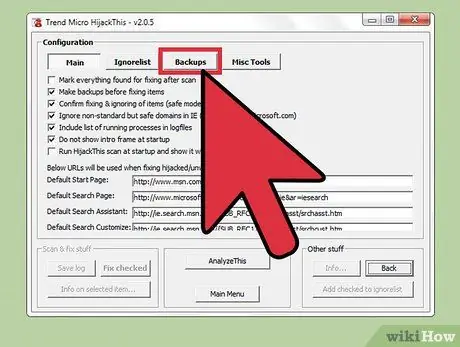

Steg 2. Tryck på knappen "Konfig …"

Det finns längst ner till höger i fönstret under rubriken "Andra saker". Genom att klicka på knappen öppnas ett fönster med en lista med alternativ för programmet.

- I det här fönstret kan du aktivera eller inaktivera viktiga alternativ, till exempel säkerhetskopiering av filer. Det är en bra idé att göra det till en vana att säkerhetskopiera dina data när du försöker radera filer eller programvara. Om du gör ett misstag kan förlorade data återställas. Säkerhetskopierad data tar väldigt lite ledigt hårddiskutrymme. Data kan dock raderas när som helst genom att radera dem från mappen där säkerhetskopieringsdata lagras.

- Observera att alternativet "Gör säkerhetskopior innan du fixar objekt" är aktiverat som standard.

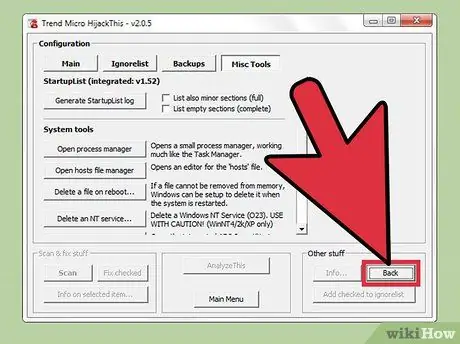

Steg 3. Tryck på “Tillbaka” -knappen för att återgå till huvudmenyn

Denna knapp ersätter knappen "Konfig …" när konfigurationsfönstret öppnas.

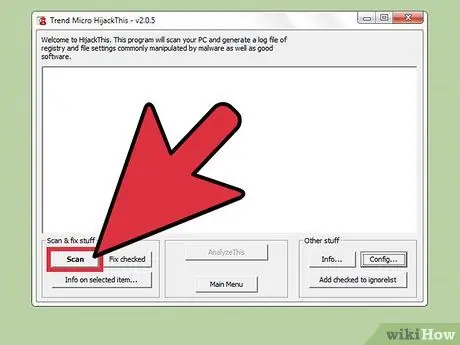

Steg 4. Tryck på knappen “Skanna”

Den här knappen finns längst ned till vänster i fönstret och genererar en lista med filer som potentiellt kan utsättas för spionprogram. Det är viktigt att notera att HijackThis utför en kort skanning av den misstänkta platsen för den skadliga programvaran. Alla skanningsresultat är inte skadlig programvara.

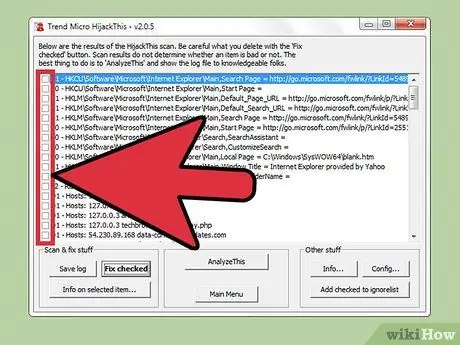

Steg 5. Markera rutan bredvid den misstänkta filen och klicka på "Info om valt objekt …". Detta kommer att visa information om filen och anledningen till att HijackThis klassificerar den som misstänkt i ett separat fönster. Stäng fönstret när du har kontrollerat skanningsresultaten.

Informationen som visas innehåller vanligtvis filens plats, filens funktion och de steg som ska vidtas för att åtgärda den

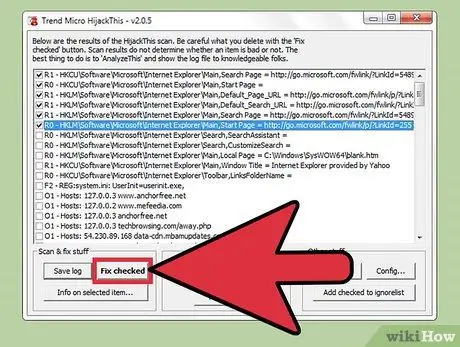

Steg 6. Tryck på knappen”Fix checked”

Det är längst ner till vänster i fönstret. Efter att ha tryckt på knappen kommer HijackThis att reparera eller radera den valda filen, beroende på diagnos.

- Du kan reparera flera filer samtidigt genom att markera rutan bredvid filerna.

- Innan du gör några ändringar kommer HijackThis att säkerhetskopiera data som standard. På så sätt kan du ångra ändringar om du gör ett misstag.

Steg 7. Återställ filer från säkerhetskopierade data

Om du vill ångra ändringarna som gjorts av HijackThis, tryck på "Config" -knappen längst ned till höger i fönstret och klicka på "Backup" -knappen. Välj säkerhetskopian (markerad med datum och tidsstämpel när filen säkerhetskopierades) från listan och tryck på knappen "Återställ".

Säkerhetskopieringsdata kan fortfarande nås på olika HijackThis -användningssessioner. Du kan stänga HijackThis och återställa filer från en säkerhetskopia när du vill

Metod 3 av 4: Använda Netstat för Windows-baserade datorer

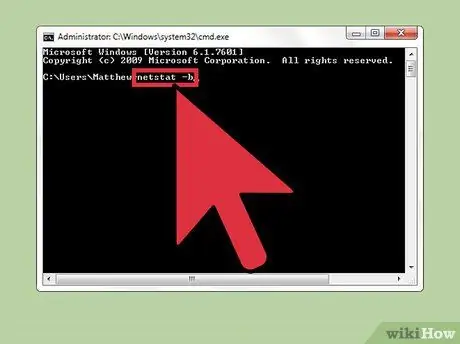

Steg 1. Öppna ett kommandotolkfönster

Netstat är ett inbyggt Windows-verktyg som hjälper dig att upptäcka spionprogram eller andra skadliga filer. Tryck på Win + R för att köra programmet manuellt och ange "cmd" i sökfältet. Kommandotolken låter dig interagera med operativsystemet med hjälp av textkommandon.

Det här steget kan användas om du inte vill använda program från tredje part eller om du vill ta bort skadlig programvara manuellt

Steg 2. Ange texten “netstat -b” och tryck på Enter -tangenten

Detta visar en lista över program som använder nätverket eller övervakningsportar (lyssnarportar eller processer anslutna till internet).

I kommandot "netstat -b" står bokstaven "b" för "binärer." Detta kommando visar "binärfilerna" (körbara program eller det program som för närvarande körs) och deras anslutningar

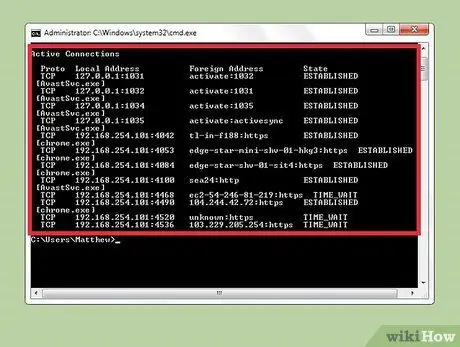

Steg 3. Identifiera misstänkta processer

Leta efter ett okänt processnamn eller portanvändning. Om du inte känner till funktionen hos en okänd process eller port, sök på internet efter information. Du kommer att träffa människor som har stött på denna process och de kan hjälpa dig att avgöra om denna process är farlig eller inte. Om processen är skadlig för din dator bör du omedelbart radera filen som kör den.

Om du inte är säker på om processen är skadlig eller inte efter att du har sökt informationen på internet ska du inte radera eller flytta den. Om du ändrar eller tar bort fel filer kan det orsaka att annan programvara kraschar

Steg 4. Tryck på Ctrl + Alt + Radera samtidigt.

Detta öppnar Aktivitetshanteraren som visar alla processer som körs på datorn. Flytta fönstret nedåt för att leta efter det misstänkta processnamnet du hittade i kommandotolken.

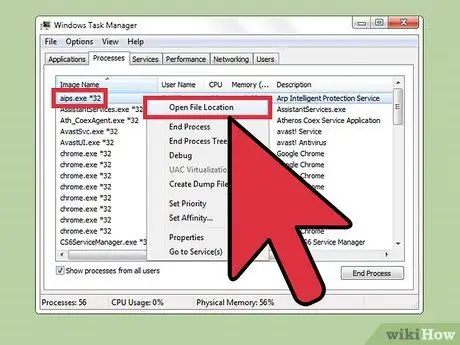

Steg 5. Högerklicka på processnamnet och välj "Visa i mapp"

Detta öppnar mappen där den misstänkta filen finns.

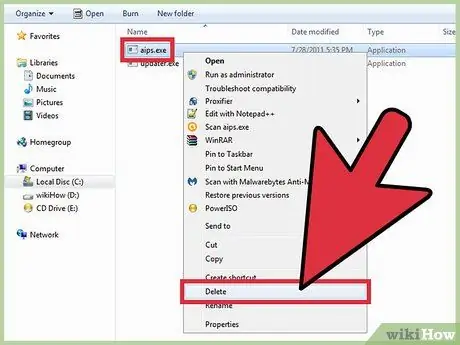

Steg 6. Högerklicka på filen och välj "Ta bort"

Detta kommer att flytta de skadliga filerna till papperskorgen. Processen kan inte köras från denna plats.

- Om du får en varning om att filen inte kan raderas eftersom den används, öppnar du Aktivitetshanteraren igen, väljer en process och trycker på knappen "Avsluta uppgift". Detta kommer att inaktivera processen. Därefter kan du flytta filen till papperskorgen.

- Om du tar bort fel fil kan du dubbelklicka på papperskorgen för att öppna den. Klicka sedan på och dra filen till en annan mapp.

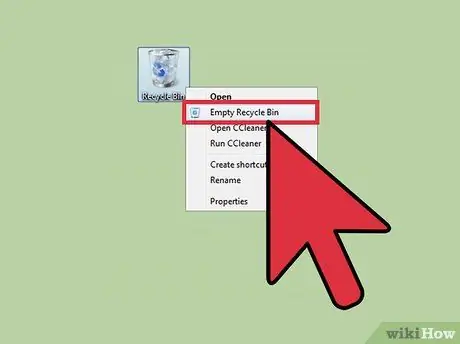

Steg 7. Högerklicka på papperskorgen och välj”Töm papperskorgen”

Detta kommer att ta bort filen permanent.

Metod 4 av 4: Använda Terminal för Mac

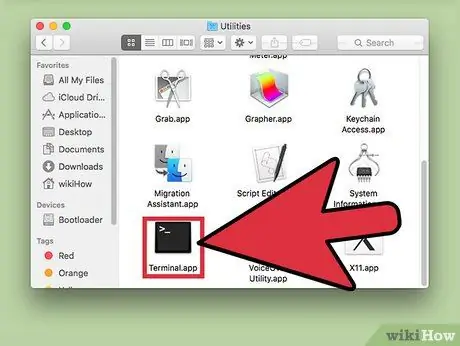

Steg 1. Öppna Terminal

Med terminalen kan du köra ett diagnostikverktyg som kan upptäcka spionprogram på din dator. Gå till "Program> Verktyg" och dubbelklicka på Terminal för att starta den. Detta program tillåter Ada att interagera med operativsystemet med hjälp av textkommandon.

För att hitta det här programmet kan du också söka efter "Terminal" i Launchpad

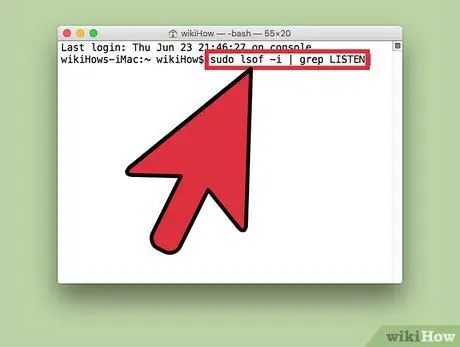

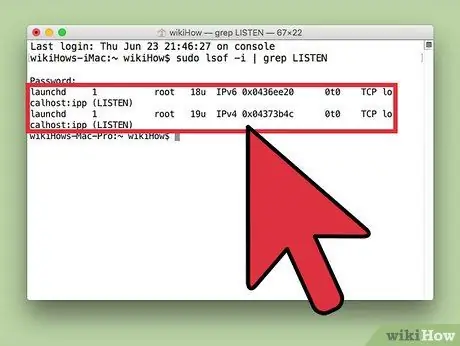

Steg 2. Ange texten “sudo lsof -i | grep LISTEN”och tryck på Retur

Detta kommer att instruera datorn att visa en lista över processer och deras nätverksinformation.

- Kommandot "sudo" tillåter rotanvändaren (användaren som har behörighet att öppna och ändra filer i systemområdet) att utföra kommandon. Med det här kommandot kan du visa systemfiler.

- Kommandot "lsof" är en förkortning för "lista över öppna filer". Med det här kommandot kan du se processerna som körs på datorn.

- Kommandot "-i" kräver att Terminal visar en lista över filer som använder nätverket. Spionprogram försöker använda nätverket för att kommunicera med främmande enheter eller datorer från ditt nätverk.

- “Grep LISTEN” används för att instruera operativsystemet att filtrera filer som övervakar eller använder portar. Spionprogram använder eller övervakar vanligtvis portar för att fungera.

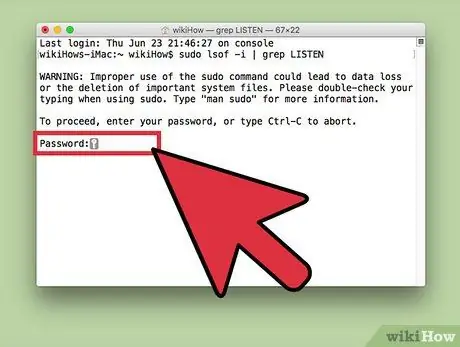

Steg 3. Ange datorns administratörslösenord och tryck på Retur

Även om det inte visas i Terminal kommer lösenordet fortfarande att anges för att komma åt administratörskontot. Det är viktigt att aktivera kommandot 'sudo'.

Steg 4. Identifiera misstänkta processer

Leta efter ett okänt processnamn eller portanvändning. Om du inte känner till funktionen hos en okänd process eller port, sök på internet efter information. Du kommer att träffa människor som har stött på denna process och de kan hjälpa dig att avgöra om denna process är farlig eller inte. Om processen är skadlig för din dator bör du omedelbart radera filen som kör den.

Om du inte är säker på om processen är skadlig eller inte efter att du har sökt informationen på internet ska du inte radera eller flytta den. Om du ändrar eller tar bort fel filer kan det orsaka att annan programvara kraschar

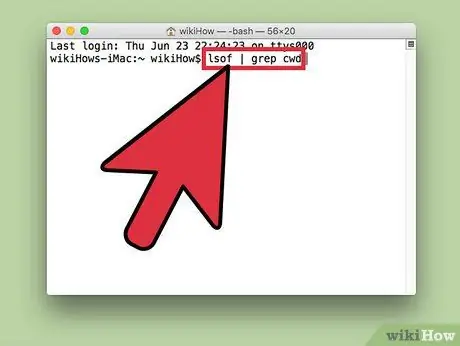

Steg 5. Ange “lsof | grep cwd”och tryck på Retur

Detta visar mappen där processen är lagrad på datorn. Hitta den skadliga processen i listan och kopiera dess plats.

- "Cwd" står för nuvarande arbetskatalog (mappen där processen körs).

- För att göra det lättare att hitta processer i listan kan du köra detta kommando i ett nytt Terminal -fönster genom att trycka på Cmd + N medan du använder Terminal.

Steg 6. Ange “sudo rm -rf [filplats]” och tryck på Retur

Klistra in processplatsen som du tidigare kopierade i parenteser (skrivna utan parenteser). Detta kommando kommer att ta bort filerna på den platsen.

- ”Rm” är en förkortning för”ta bort” (ta bort).

- Se till att du verkligen vill ta bort filen eftersom du inte kan återställa filen efter att du har tagit bort den. Vi rekommenderar att du använder ett Time Machine -program för att säkerhetskopiera dina data innan du utför detta steg. Gå till "Apple> Systeminställningar> Time Machine" och välj "Säkerhetskopiering".

Tips

- Om du har problem med att förstå HijackThis -skanningsresultaten, tryck på knappen "Spara logg" för att spara skanningsresultaten som en textfil. Ladda sedan upp den här filen till HijackThis -forumet för att få hjälp.

- Portarna 80 och 443 är de portar som vanligtvis används för att surfa på internet. Även om de kan användas av spionprogram, används dessa två portar ofta av andra applikationer. Som sådan är det mer troligt att spionprogram inte kommer att använda den här porten.

- Efter att ha upptäckt och tagit bort spionprogram rekommenderar vi att du ändrar lösenorden för alla konton som du normalt använder på din dator, till exempel konton på sociala medier och bankkonton. Det är alltid bättre att vara försiktig än förlåt.

- Vissa mobilappar som annonseras som spionprogramborttagare för Android kan vara opålitliga eller till och med stjäla och skada din data. Återställa din mobila enhet till fabriksinställningarna är det bästa sättet att se till att din mobila enhet är fri från spionprogram.

- Du kan också fabriksåterställa iPhone för att ta bort spionprogram. Men iPhones är vanligtvis inte mottagliga för spionprogram om du inte jailbreak din iPhone.

Varning

- Var försiktig när du tar bort okända filer. Om du tar bort filer som är lagrade i mappen "System" i Windows kan det skada operativsystemet och kräva att du installerar om Windows.

- Det är också en bra idé att vara försiktig när du tar bort filer med Terminal på en Mac. Om du misstänker vissa processer bör du först leta efter information om dessa processer på internet.